年々サイバーセキュリティとして様々な製品やサービスを広告などで見かけることが増え、市場も広がりを見せる中依然多いのがサイバー攻撃です。

一度サイバー攻撃に遭ってしまうと個人情報の漏洩、サービスの停止から生活での支障や人命の危機にさらされる可能性があり、国としても問題視しています。また、トレンドマイクロが日本で実施した調査では2021年度の平均被害額は1組織あたり3億2,850万円になると算出しています。

そしてサイバー攻撃の中でもDos攻撃は容易に行えるため多くの被害が発生しています。

この記事ではサイバー攻撃の中でもよく耳にすることがあると思われるDoS攻撃やDDoS攻撃について、概要やメカニズムなどを実例も交えつつ対策としてどのような方法があるかをご紹介いたします。

千葉県出身。落花生はあまり好きじゃない。魚が好き(千葉は漁業も盛んなのです)。 高校卒業後小売業に6年間従事、2023年よりSESインフラエンジニアとしてシステム開発・運用保守業務に携わりながら勉強中。 知識の幅を増やすため2024年より副業でライター活動を開始。 バックエンド・フロントエンド両方興味があるので幅広く知っていきたいと考えています。 座右の銘:【鉄は熱いうちに打て】

DoS攻撃とは

DoS(ドス)攻撃とは直訳するとDenial of Service、サービス拒否攻撃の略称となります。

Webサービスを提供する際に用いるサーバに対して悪意あるユーザーが大量のリクエストを送るなどして高負荷をかけることで、一般ユーザーが情報をリクエストした際に提供を拒否させることで損失等が生まれるサイバー攻撃です。

普段からWebページの読み込み速度において多少遅いと感じることがあるかもしれませんが、その状態が続く場合に第三者からの大量のアクセスが集中的に発生していることがあります。

DoS攻撃のメカニズム

DoS攻撃の一種であるHTTPフラッド攻撃を例に取ると、普段Webサイトでは通常ユーザーがブラウザを介してWebサーバにGETやPOSTなどHTTPリクエストを送りWebサーバは要求されたHTMLなどを返していますが、リクエストが短期間に大量に送られ続け過負荷状態になると処理速度の低下やクラッシュを起こし一般ユーザーに対するサービスが提供不可能となります。

アクセス回数が増えることはECサイトやWebサービスを提供している企業にとっては一見良いことに見えますが、サーバがダウンすることで一般ユーザーが購入機会を逃してしまうだけでなく、ユーザーとしてはサイバー攻撃に遭ったというだけで企業に対する不信感を持つため信用問題にもつながり大きな損失になってしまいます。そしてサービスによってはアクセス数に応じて料金課金となっている場合がありサーバ代だけでも大きな痛手となり得ます。

DoS攻撃やDDoS攻撃が行われる理由としては以下のようなものがあります。

| 行為 | 理由 |

| 嫌がらせ | DoS攻撃などではサーバのダウンが目的となり、不正アクセスや情報の不正取得といったもの自体は行えません。

そのため運営者が困ることを目標としてこのような攻撃を仕掛ける場合があります。 |

| 営業妨害 | 競合サイトや他社に対してアクセスしづらい状況を作ることで利益の損失・信用低下を目的として行われる場合があります。

このため、競合企業が疑われる場合も少なくありません。 |

| デモ行為 | 政治的なものから企業・サイト運営者の行動や方針に対する抗議活動として行われることもあります。

1度Dos攻撃DDoS攻撃を受けたことから情報が流れ、同調した人が参加することもあります。 |

| 脅迫行為 | ライバル企業などに対してDoS攻撃を事前に通達あるいはサーバをダウンさせた際に身代金を要求する場合もあります。

規模が小さい会社やゲーム業界ではサービスの提供が滞るほど損害が発生するためこれに応じてしまうことが多いです。 |

| 目くらましとして | DoS攻撃を行い対処に追われていることで脆弱になってしまう部分を利用するなどして別のサイバー攻撃を行う、その発覚を遅らせることが目的として行われることもあります。 |

DoS攻撃の種類

DoS攻撃には大きく分けて先ほど紹介したフラッド(洪水)型と脆弱性型の2種類が存在します。

脆弱性型ではサーバやアプリなどの脆弱性を利用しセキュリティホールを突くことでOSやアプリケーションを異常終了させます。

この攻撃はおもにアップデートされず放置されているOSやアプリケーションなどのプログラム上の設計ミスや欠陥などのバグが狙われることで、大量の不正なリクエストの他に不正アクセスやウイルスに感染させることで処理速度低下やクラッシュを引き起こさせます。

以上のことから、フラッド型も脆弱性型も意図的に大量のリクエストを送りダウンさせますが、その負荷を掛ける手段がそれぞれ異なっています。

簡単なイメージとしては

フラッド型:意図的に水路に大量の水を流すことで水路を氾濫させる

脆弱性型:修繕されていないダムや強度が低く脆い水槽を破壊して洪水を起こす

のようなものでしょう。

実際にはもっと複雑なものではありますが、このようにイメージすることで一言DoS攻撃といっても対処や防御方法が違うことがわかります。

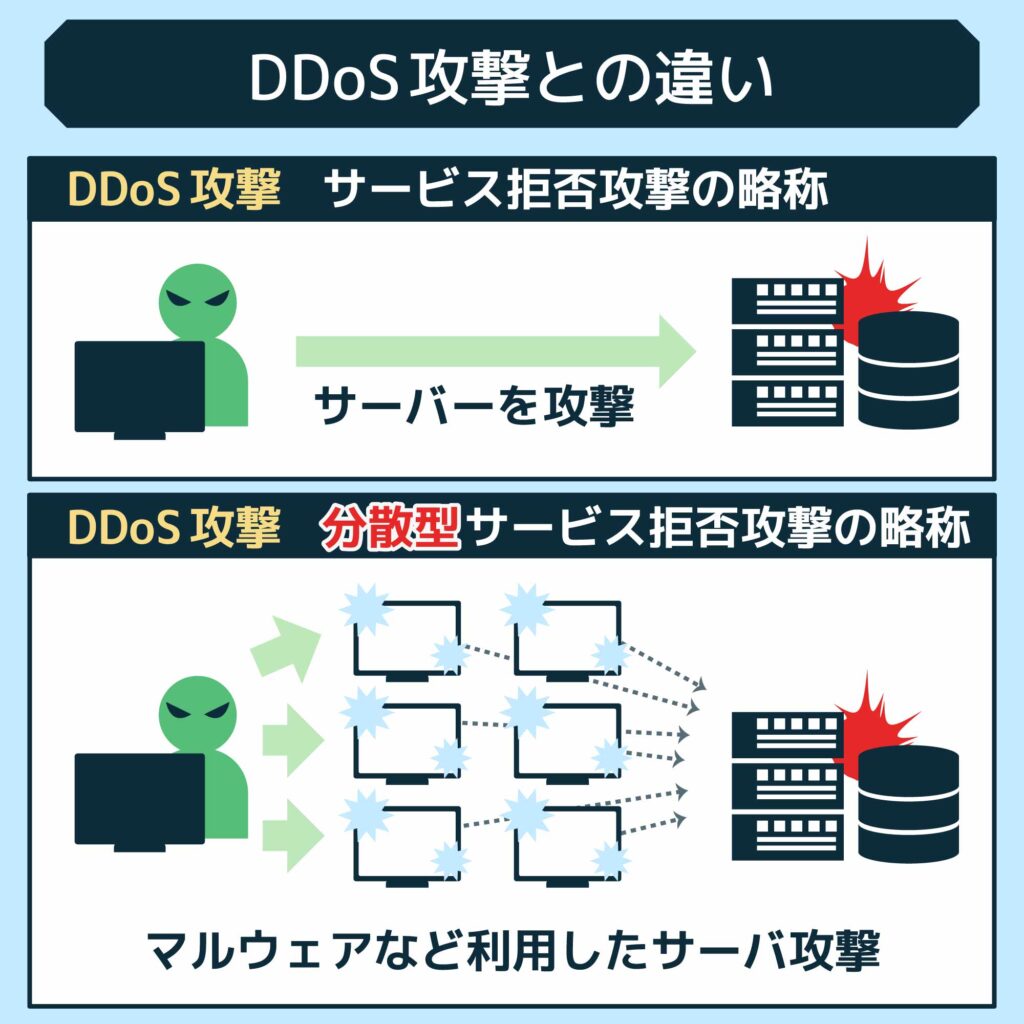

DDoS攻撃との違い

ここまでDoS攻撃について紹介してきましたが、この記事を読んでいる方はおそらくDDoS攻撃という言葉を見たり聞いたりしたことがあるかもしれません。似たような名前であり、サーバやサービスのダウンを狙うことなどは同じですが仕組みが異なるためしっかりと理解しましょう

以下にDoS攻撃とDDoS攻撃の違いを表にまとめています。

| DoS攻撃 | DDoS攻撃攻 | |

| 撃者が利用するパソコン台数 | 1台:ターゲットのPC | 数万~数千万規模:踏み台として無関係なPCが使われる |

| 利用される端末 | 攻撃者のPC | PC、スマートフォン、IoTデバイスなどインターネットに接続されるもの |

| 主な攻撃方法 |

|

|

| 敷居の高さ |

|

|

DDoS(ディードス)攻撃とは直訳でDistributed Denial of Service Attack、分散型サービス拒否攻撃の略称となります。

名前に分散型とあるように攻撃者とは無関係である複数のパソコンを踏み台として使うことで複数のIPアドレスを用い処理仕切れない程のDoS攻撃を行う攻撃手法です。

DoS攻撃との違いとしては、上記の説明にあるとおり踏み台として第三者のIPアドレスが利用されることから犯人を特定することが難しく、一般ユーザーが気づいたら犯罪を行っていたということになりかねません。DoS攻撃のように1拠点からの攻撃であればIPアドレスをたどったりアクセス回数の制限などである程度対処や対策が可能ですが、DDoS攻撃では複数のパソコンの他にスマートフォンやIoTデバイスなどあらゆるネットワークと接続されている端末からの攻撃が可能であることからDoS攻撃の対処・防御法を用いることが難しいものとなります。

DoS攻撃とDDoS攻撃はこのような違いがあるものの、攻撃手法としては容易で敷居が低いことから様々なツールやサービスが開発されていたり、サーバに対するストレステスト用システムの悪用等が行われいます。

DDoS攻撃の手口

DDoS攻撃の代表的な手法として一部ではありますが以下紹介いたします。

SYN/FINフラッド攻撃

SYNは接続要求、FINは切断要求を意味し、接続と切断に必要なデータを過剰に要求することでサーバの処理速度を送らせたりダウンさせることを狙います。また、正常なアクセスができない状況の中で脆弱性を突き不正アクセスを行われることもあります。そのため、DDoS/DoS攻撃では対処のほかに不正アクセスが行われていないか確認する必要も出てきます。

DNSフラッド攻撃

サーバの中でもURLやメールアドレス等の文字列をIPアドレスに変換するDNSサーバを狙った攻撃です。DNSサーバはクラッシュするとネットワークへの接続が不可能となるため狙われやすいものの1つです。

実在しないドメインをセットした要求がDNSサーバに送られると、そのサーバはIPアドレスの解決ができないことから上位DNSサーバへと問い合わせを行い解決を試みます。こうしたクエリが複数の異なるドメインから大量に送られることでDNSサーバは処理落ちしてしまい、他のレスポンス対応が時間かかることとなります。

Low and Slow攻撃

こちらはDos攻撃またはDDoS攻撃の一種となり、スレッドベースのWebサーバが標的となることが多いです。

主にツールを用いてサーバがタイムアウトしない程度に非常に遅い速度でデータを送りつける手法となります。

攻撃ツールの一例としてHTTPのPOSTリクエストを送信する際にサーバにデータ量を予想し伝えるものの、その速度は非常に遅いためサーバはより多くのデータを予期し接続を開いたままにしてしまうことで処理が遅くなり一般ユーザーがアクセスできなくしてしまいます。

DoS攻撃への対策

DoS攻撃からシステムを守るにはいくつかの方法があります。

海外からのアクセス制御

DoS攻撃は海外からの攻撃が多く、2015年には10月から12月の間に和歌山大学で起きたアノニマスによるSlow HTTP DoS攻撃が行われています。アノニマスは世界に広く存在することから対策を施すことが難しいですが、海外からのアクセスを遮断することでDoS攻撃を受けた際に日本国内のIPアドレスまで絞ることができ、特定を素早く行い被害拡大を防ぐことができます。

ただし、海外市場の機会損失や海外進出を将来的に考えているなどの場合には不利になってしまうため、導入には十分検討する必要があります。

【参考資料】Slow HTTP DoS攻撃の手法と防御方法について

IPアドレスの特定とブロック

対処法としてDoS攻撃を検知した際にIPアドレスの特定をし、そのアドレスからのリクエストを制限掛けたりブロックするというのも1つの手です。ただ、一般ユーザーのIPアドレスと間違えてしまわないよう注意が必要ですし、他のIPアドレスを使って再び攻撃を受ける可能性があるため一時的な対処法となります。

対策ツールの導入

DoS攻撃では被害を受けている場合どうしてもWeb上での確認であったりユーザーからの報告などから知ることが一般的であり検知しづらいものです。中にはWebサービスが機能しているように見せかけて実際にはDoS攻撃を受けていて対処が遅れてしまうというケースもあります。

そこで、ネットワークトラフィックを監視し異常を検知したり攻撃者だと予測されるIPアドレスをブロックするシステムの導入も1つの手です。

様々なツールがありますが広く知られているファイアウォールやWAFの導入が有効的です。

ファイアウォールの設定

ファイアウォールとは元々火災などの災害から建物を守るための防火壁を指しますが、インターネット上において外部からの攻撃や不正アクセスからネットワークやコンピュータを保護するためのソフトウェアやハードウェアをファイアウォールと呼んでいます。

ファイアウォールではリクエスト内容こそ見ませんが、リクエストの送信元と受け取る側の情報を見てそのリクエストを許可または拒否する構造となっています。

そんなファイアウォールですが大きく分けて2種類あり、1つは個人が使用する単体のパソコンを保護するパーソナルファイアウォールと企業や団体、一般のネットワーク全体を保護するファイアウォールがあります。

パーソナルファイアウォールでは1台のコンピュータに対して導入するソフトウェアであり、ウィルス対策ソフトと組み合わせて販売されていることもあります。ウィルスの侵入を防ぎ、外部から自分の所有するパソコンを隠したりすることでインターネットからの不正アクセスを防ぎます。

企業など規模の大きいファイアウォールでは、広域ネットワークであるWAN(Wide Area Network)と社内のLAN(Local Aera Network)の間に設置します。パーソナルファイアウォールとは少々異なり、主に外部からの侵入を防ぐことが目的となっています。

事前に許可されているパケットのみを通し、それ以外は不正として遮断することで外部からの不正アクセスを防いでいます。

そのほかにもWAF(Web アプリケーションファイアーウォール)という運用面での対策を行うものもあります。

WAFはWebアプリケーションの脆弱性を利用した攻撃を低減させますが、実装面からの根本的な対策ではありません。しかし、被害に遭わないようにするという点でセキュリティ対策の1つとして有効とされています。

WAFではファイアウォールでは監視できないアプリケーションのリクエストの中身について監視をすることで、不正アクセスを検知した場合などにその通信を遮断して保護します。

どちらもソフトウェアやプロバイダの利用者に対するサービスとして提供されていることがあるため、自身の利用しているパソコンや企業で利用しているサービスでの導入を検討しましょう。

【参考資料1】総務省 国民のためのサイバーセキュリティサイト

【参考資料2】IPA Web Application Firewall を理解するための手引き

検知と遮断の仕組み構築

DoS攻撃対策ではまず検知することが重要です。ネットワーク上で異常なほどの通信が発生している、ネットワークの遅延が発生している等の障害がDoS攻撃ではないかと疑われます。

それに気づくには普段から通信の監視を行うことが必要ですが、監視については一般的にTCP/IPネットワーク環境の監視や管理を行うSNMP(Simple Network Management Protocol)などの監視用プロトコルやOSSであるWiresharkなどといった専用ツールが用いられます。これらを用いてネットワークトラフィックでサーバに対する異常なリクエストやデータ量を検出した際に、警告やその通信を遮断されるようにしておくことで攻撃に気付けます。

また、普段からシステム間でテストを行い想定時間内に応答することや正常にデータの受け渡しができているなどの確認を行い、応答性と正常性を担保しておくこともDos攻撃の検知に役立ちます。

こうした監視と検知した際に警告や遮断するほかにも

- 必要の無いサービスやプロセス等の見直しや停止する

- IPアドレスのアクセス制限として特定のIPアドレスのアクセスをブロックする、同一IPアドレスのアクセス回数に上限を設ける

- OSやソフトウェアのアップデートを行い脆弱性への対策を行う

などが挙げられます。

これらはほとんど初歩的であるものの、アップデートや不要なものが残っているなどは見落としがちですので意識するようにしましょう。

DoS攻撃の事例

DoS攻撃は世界中で行われており、企業はもちろん政府でさえ標的となります。それは、先述したとおり抗議であったり嫌がらせ、愉快犯的な犯行など人の感情や情勢から行われることと、DoS攻撃はハッカーでない専門的な知識を持たない人であってもF5の連打など比較的簡単な方法で実行できてしまうという特性から引き起こされます。

ここでは実際に起きた過去の事例からDos攻撃、DDoS攻撃の被害に遭うとどのようなことが起きるのが紹介いたします。

政府サイトへの攻撃

2023年5月1日警察庁が政府のWebサイトに対してDDoS攻撃が行われたと発表し、一時的に行政情報ポータルサイトのe-Govなどの政府機関や民間事業者のWebサイトが閲覧不可能という事態になりました。

警察庁の分析によると、1秒間に最大100GBという膨大なデータを送りつけクラッシュさせるDDoS攻撃であり、発信元をたどると数万件にも及ぶIPアドレスが検出されその多くは海外からだったとのことです。他にもTCP/SYNフラッドやHTTPフラッド、UDPフラッド攻撃も確認されています。

ハッカーがパソコンの脆弱性を突き不正にアクセスした通信機器から攻撃を仕掛けたとみられています。また、ロシアを支持するキルネットと名乗るハッカー集団が犯行を行ったと表明しており関連を調べています。

このキルネットというハッカー集団は政治的な主張を目的として活動を行っており、日本含むウクライナを支持する国々に対してこのようなサイバー攻撃を行っています。そのため、日本でWebサービスを行っている場合には規模に関わらず標的となる可能性があります。

アメリカの空港やイタリア等の日本以外の政府機関のWebサイトへの攻撃も行っており、アメリカの国土安全保障省は『世界の重要なインフラに対して脅威をもたらす』として名指しで危険性を指摘するほど危機感を持っています。

ゲーム業界での事例

DDoS攻撃の全体の37%がゲーム業界を標的としており人気オンラインゲームがその被害を受けることは珍しくありません。

2023年6月にディアブロⅣが攻撃を受け、動作のカクつきや遅延、回線断絶などの障害により12時間プレイが不可能となりました。他のゲームでは1週間も対処に時間を要したものもあり、その週の利益が無くなることは非常に大きな損失といえるでしょう。

このゲーム業界への攻撃理由としては運営が気に食わない等といった嫌がらせや、サーバのダウンを発生させることでライバルのプレイヤーが取得するポイントが減り途中退室のペナルティも無くなることから、ユーザーにとって有利に進めたいという自己中心的な考え方で行う場合もあるようです。

そのため、DDoS攻撃はランキングマッチなどのPvPが行われるゲームの上位帯で多発しています。

個人ではゲームをしていてつながりにくさを感じたり不具合を感じた場合は運営に報告する、VPNの使用によりインターネット接続を暗号化したり、個人でもDDoS攻撃対策ソフトの導入なども検討すると良いでしょう。サーバの変更が可能であれば変更することも1つの対処方法となるでしょう。

Dos攻撃のまとめ

DoS攻撃、DDoS攻撃について事例や対策・対処法を紹介しました。事例からもわかるように、このサイバー攻撃は国境を持たず国内外を問わず標的にされる可能性がある手法です。ですが、対処方法や対策について知っておくことでいざ起きたときに被害を低減させることができるでしょう。

DoS攻撃DDoS攻撃の攻撃手法は日々進化しており1度対策すれば大丈夫、いうものではありません。アップデートや修正パッチの適応と同時に、社内で被害に遭った際にどのように対応するかあらかじめ決めておき、不正アクセスや情報漏洩といった2次被害を防ぎましょう。

株式会社Jiteraでは様々なご依頼を承っております。セキュリティ対策について不安だがどのようにすれば最適な対策がとれるかわからない、セキュリティの強化について相談したいなど考えている場合はぜひ1度ご相談くださいませ。

弊社社員が様々な案件に携わり得た知識と経験からお客様の要望に対して柔軟に対応させていただいております。

以上、ここまで読んでくださり誠にありがとうございました。