自社のセキュリティ管理を強化したいと考えている方の中には、具体的な方法が分からないと悩んでいませんか?

適切なセキュリティ管理の方法が判断できないと、企業や顧客の情報が漏洩するリスクが高まります。

そこで本記事では、セキュリティ管理の基本やセキュリティ管理が大切な理由、セキュリティ管理体制の構築についてなどを詳しく解説します。

セキュリティ管理の基本から理解でき、体制を構築するための方法もわかる記事なので、ぜひ最後までご覧ください。

株式会社Jiteraでは、生成AIを使ってアプリ・システム開発を実施しています。

制作している途中で要件が変更になっても柔軟に修正しながら開発できるため、アプリ開発・システム開発を検討されている方はお気軽に相談ください。

セキュリティ管理ツールとは?

セキュリティ管理ツールとは、コンピュータシステムやネットワークを安全に保つために利用するツールのことです。

このツールは、大切な情報が外部に漏れないように守ったり(機密性)、データが勝手に書き換えられないようにしたり(完全性)、システムがいつでも使えるようにしたり(可用性)します。

例えば、会社のコンピュータやソフトウェアの一覧を作って、社内や外部からの攻撃やウイルスからそれらを守る機能を持っています。

セキュリティ管理ツールは、会社の大切な情報やシステムを守るための設定や対策を自動的に実行するため、効率的にセキュリティ対策が可能です。

また、システムの弱点を見つけて、今のセキュリティ対策が正しく行われているかをチェックする機能もあります。

このように、セキュリティ管理ツールは、会社の情報やシステムを守るための心強い味方だと言えます。

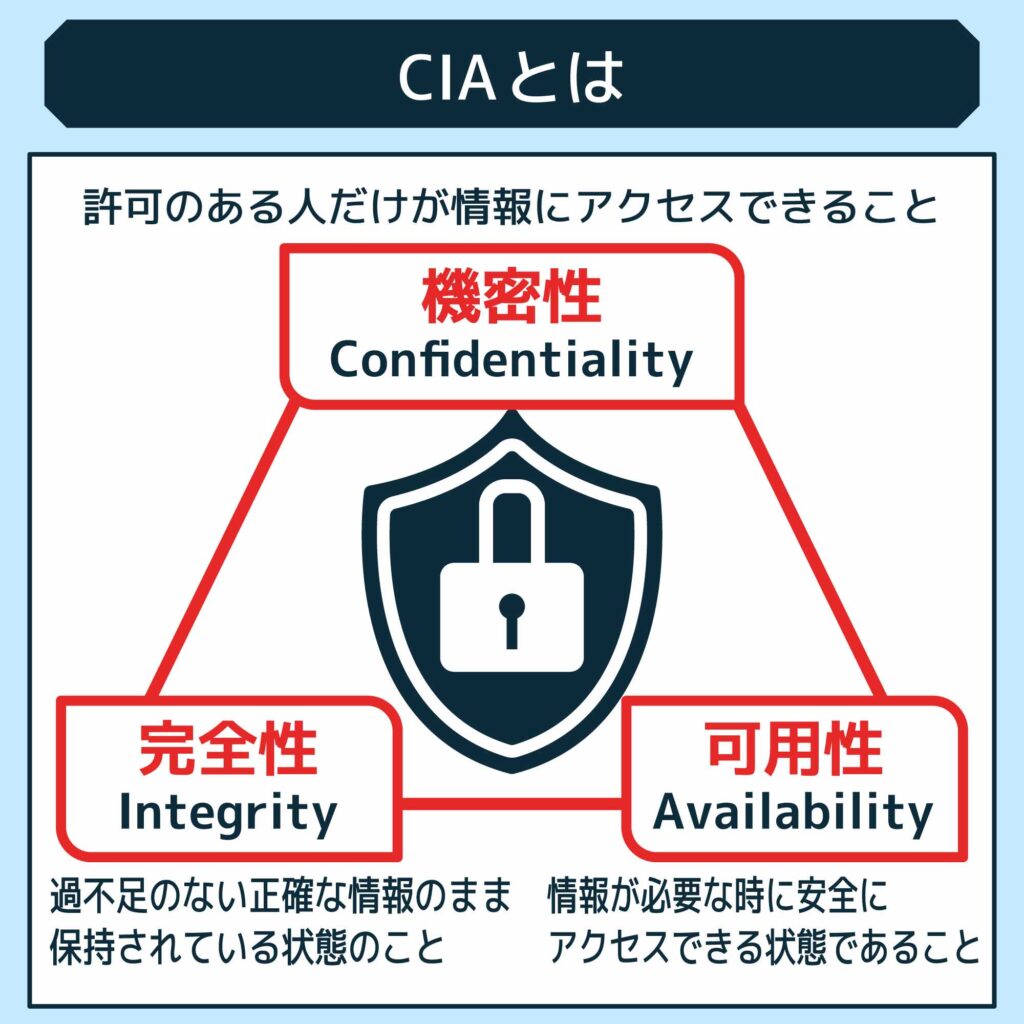

情報セキュリティの3つの要素

情報セキュリティには、以下の3つの要素が存在します。

- 機密性

- 完全性

- 可用性

機密性

機密性とは、情報に対して認可されていない人がアクセスできないようにすることです。

つまり、許可を持つ人だけがその情報を見たり使ったりできるようにしなければなりません。

例えば、会社の秘密情報や個人情報などは、関係者以外の人物に見られることは絶対はNGです。

これらの情報を守るために、パスワードをかけたりアクセス制限をしたりして、機密性を保つ必要があります。

完全性

完全性とは、情報が勝手に変更や削除されないように守ることです。

情報が正確で完全な状態を保つように維持することが大切です。

例えば、会社の財務データが誤って書き換えられてしまうと、大変な問題になります。このようなことを防ぐために、データの変更をチェックしたり、バックアップを取ったりして、完全性を保つわけです。

可用性

可用性とは、必要なときにいつでも情報やシステムが使えるようにすることです。

情報を必要とするときに、問題なくアクセスできる状態を保つことが重要です。

例えば、オンラインショップのシステムが止まってしまうと、お客さんが買い物できなくなってしまいます。

そのような事態を避けるために、システムの安定稼働を確保し、定期的なメンテナンスを行って、可用性を高める必要があります。

セキュリティ管理が大切な理由

セキュリティ管理が大切な理由は以下のとおりです。

- 企業の社会的信頼を確保・維持するため

- 被害の大きいセキュリティ事故を防止するため

- ウイルスの感染を防ぐため

上記の理由を知っておくことで、セキュリティ管理に対する意識を高められるでしょう。

企業の社会的信頼を確保・維持するため

情報セキュリティ対策は企業や組織にとって重要な経営課題であり、個人情報や顧客情報などの重要情報を保護することは、企業の信頼を守り、顧客離れや経営への影響を防ぐために不可欠です。

さらに、適切なセキュリティ対策を行うことで、情報漏洩やウイルス感染などのトラブルを防ぎ、取引先からの信頼を維持できます。

したがって、セキュリティ管理は企業の社会的信頼を守り、持続可能なビジネス運営を支える重要な要素です。

被害の大きいセキュリティ事故を防止するため

セキュリティ管理が大切な理由は、被害の大きいセキュリティ事故を防止するためだけでなく、企業の社会的信頼を確保・維持するためにも重要です。

セキュリティ対策の重要性は、情報漏洩やウイルス感染などのトラブルを防ぎ、取引先からの信頼を維持につながります。

また、情報セキュリティ事故が発生すると、業務の停止や情報の紛失・改ざん・漏洩などの直接的被害だけでなく、間接的被害も企業に大きな影響を与える恐れがあります。

したがって、セキュリティ管理は企業の存続にも関わる重要な要素であり、被害の大きいセキュリティ事故を防止するだけでなく、企業の社会的信頼を守るために不可欠です。

ウイルスの感染を防ぐため

ウイルス感染を防ぐことは企業や個人の重要な情報を守るために重要です。

具体的な対策として、ウイルス対策ソフトの導入、ソフトウェアの更新、危険なWebサイトのフィルタリングなどがあげられます。

情報セキュリティ対策は、ウイルス感染や不正アクセスなどによる情報漏洩を防ぐための対策であり、企業の信頼喪失や損害賠償を防止するために重要です。

セキュリティ管理にツールが必要な理由

セキュリティ管理ツールは、以下のような理由で重要です。

- 大量のログデータを自動的に分析できるから

- システムの弱点を素早く見つけられるから

- 大切なデータを守れるから

- データを暗号化して漏洩を防げるから

- セキュリティ対策を効率的にできるから

セキュリティ管理ツールを使うと、人の手だけでは大変なセキュリティ管理が、もっと簡単で確実にできます。

大量のログデータを自動的に分析できるから

人の手だと時間がかかりすぎる大量のデータをツールが自動で分析し、おかしな動きがあればすぐに検知してくれます。

コンピュータシステムやネットワークを使うと、たくさんのログデータが生成されます。

また、ユーザーのログイン・ログアウト記録、ファイルへのアクセス記録、ネットワーク上のデータのやり取りなど、膨大な量のデータが日々蓄積されているのです。

こうしたログデータを人の手で一つ一つ確認していくのは、とても時間がかかる作業です。

しかし、システム管理ツールを使えば、何か異常があった際にすぐに管理者に知らせてくれるので、早期の対応が可能になります。

システムの弱点を素早く見つけられるから

脆弱性スキャンツールは、システムの安全性を維持するために欠かせない存在です。

コンピュータシステムやネットワークには、ソフトウェアのバグや設定ミスなど、さまざまな脆弱性が潜んでいる可能性があります。

これらの脆弱性を人の手で見つけ出すのは非常に大変ですが、放置すると攻撃者に悪用されてしまう恐れがあります。

脆弱性スキャンツールを使えば、システム内の脆弱性を自動的に検出し、レポートしてくれます。

定期的にスキャンを実施することで、新たな脆弱性の有無を確認でき、速やかに対策を取ることが可能です。

大切なデータを守れるから

アクセス制御のツールで、許可のない人が大切なデータに触れられないようにします。

企業や組織には、顧客情報、財務情報、機密情報など、外部に漏れてはいけない大切なデータがたくさんあります。こうしたデータを守ることは、セキュリティ管理における最重要課題の一つです。

もし重要なデータに、許可のない人がアクセスできてしまったら、情報漏洩や不正利用などの深刻な問題につながります。

データの機密性を保つためには、しっかりとしたアクセス制御が必要不可欠なのです。

データを暗号化して漏洩を防げるから

暗号化ツールを使うとファイルの暗号化ができるため、情報が外に漏れるリスクが減ります。

情報漏洩は、企業や組織にとって大きなダメージにつながる恐れがあります。

漏洩した情報が悪用されれば、金銭的な損失だけでなく、信用の失墜にもつながりかねません。

特に、ネットワークを通じてデータをやり取りする場合、途中で情報が盗まれてしまうリスクがあります。

また、データを保存しておくサーバーやパソコンが、攻撃者に乗っ取られるケースも少なくありません。

こうしたリスクに対抗するために、暗号化ツールが役立ちます。暗号化ツールを使ってデータを暗号化しておけば、たとえデータが盗まれたとしても、内容を読み取ることができません。

セキュリティ対策を効率的にできるから

ツールを導入すれば、セキュリティ対策が効率的になります。みんなが同じようにセキュリティ対策ができるため、ムラがなくなります。

セキュリティ対策は一部の人だけが対策しても、他の部分に穴があれば意味がありません。

全員が同じレベルでセキュリティ対策を実施することが大切です。

しかし、人の手で全てのセキュリティ対策を実行するのは、非常に手間がかかります。

そこで、セキュリティ管理ツールの出番です。

ツールを使えば、セキュリティ対策の多くを自動化できますし、人為的なミスも減らせます。

セキュリティ管理ツールの役割

セキュリティ管理の役割は以下のとおりです。

- 脆弱性の特定と修正

- 脅威の検出と対応

- ネットワーク防御

- ログの収集と分析

上記の役割を把握することで、より質の高いセキュリティ管理につなげられます。

脆弱性の特定と修正

脆弱性の特定と修正は、セキュリティ管理において重要な役割の1つです。

脆弱性とは、システムやソフトウェアの欠陥や設定ミスなどによって、攻撃者に悪用される可能性のある弱点のことを指します。

セキュリティ管理ツールは、自動的にシステムやネットワークをスキャンし、既知の脆弱性や設定ミスを特定します。

特定された脆弱性に対して、適切なパッチやアップデートを適用し、攻撃者に悪用されるリスクを減らすことが可能です。

定期的な脆弱性スキャンと迅速なパッチ適用により、システムの安全性を維持し、セキュリティ事故の防止に役立ちます。

脅威の検出と対応

脅威の検出と対応は、セキュリティ管理の中核をなす役割です。

ウイルスやマルウェア、不正アクセスなどのサイバー脅威から組織を守るために、セキュリティ管理ツールが活用されます。

アンチウイルスソフトウェアやマルウェア対策ツールは、システムやネットワークを監視し、既知の脅威を検出します。

検出された脅威に対しては、自動的にブロックや隔離などの対応を行い、被害を最小限に抑えることが狙いです。

ネットワーク防御

ネットワーク防御は、組織のネットワークを外部からの脅威から保護するための重要な役割です。

ファイアウォールや侵入検知・防御システム(IDS/IPS)などのセキュリティ管理ツールが用いられます。

ファイアウォールは、組織の内部ネットワークと外部ネットワークの間に設置され、通信を監視・制御します。

許可されていない通信をブロックすることで、不正アクセスや攻撃を防ぎます。

また、IDS/IPSは、ネットワーク上の通信を分析し、攻撃の兆候や不審な動作を検知します。

検知された脅威に対して、警告を発したり、自動的にブロックしたりすることで、被害を未然に防ぎます。

ログの収集と分析

ログの収集と分析は、セキュリティ管理において重要な役割を果たします。

システムやネットワークの動作を記録したログを収集・分析することで、セキュリティインシデントの検知や原因究明に役立ちます。

セキュリティ管理ツールのメリットは、各種のログを自動的に収集し、一元管理できる点です。

収集されたログから、異常な動作や不審なアクセスを検知するために分析します。

また、セキュリティインシデントが発生した場合、ログを分析することで、被害状況の把握や原因の特定が可能です。

原因を切り分けることで、適切な対応策を講じ、同様のインシデントの再発を防止できます。

セキュリティ管理ツールの分類

セキュリティ管理ツールは以下の5つに分類できます。

- ネットワーク監視ツール

- 脆弱性スキャンツール

- アクセス制御ツール

- 暗号化ツール

- ログ管理ツール

ネットワーク監視ツール

ネットワーク監視ツールは、ネットワークトラフィックを監視し、異常な動作や不正なアクセスを検知するツールです。

このツールは、ネットワークトラフィックをリアルタイムで分析し、通常とは異なる動きがないかをチェックします。

例えば、大量のデータが特定の機器に送られていたり、普段アクセスのないサーバーに接続が試みられたりといった、不審な動きを検知します。

ネットワークで起きている事象を把握し、速やかにセキュリティ上の問題に対処できるようになります。

脆弱性スキャンツール

脆弱性スキャンツールは、システムやアプリケーションの脆弱性を自動的に検出し、リスクを評価するツールです、

このツールは、既知の脆弱性に関する情報を元に、システムやアプリケーションをチェックします。

脆弱性データベースには、ソフトウェアのバグや設定ミスなど、これまでに発見された脆弱性の情報が蓄積されています。

このデータベースを参照しながら、システムに該当する脆弱性がないかを自動的にスキャンします。もし脆弱性が見つかれば、その詳細と深刻度をレポートとして出力します。

アクセス制御ツール

アクセス制御ツールは、システムやデータへのアクセス権限を管理し、不正なアクセスを防ぐためのツールです。

企業や組織では、役割や職責に応じて、システムやデータへのアクセス権限を設定する必要があります。

アクセス制御ツールを使えば、この権限設定を効率的に実施することが可能です。

アクセス制御ツールでは、ユーザーごとに、どのシステムやデータにアクセスできるかを細かく設定できます。例えば、人事部門のユーザーには人事システムへのアクセスを許可し、経理部門のユーザーには財務システムへのアクセスを許可する、といった具合です。

暗号化ツール

暗号化ツールは、データを暗号化することで、不正なアクセスからデータを保護するためのツールです。

企業や組織では、機密情報や個人情報など、外部に漏れてはならないデータを数多く扱っています。これらのデータが流出した場合、深刻な被害につながる可能性があります。

暗号化ツールを使えば、データを暗号化して保存や送信ができます。暗号化されたデータは、たとえ不正に入手されたとしても、復号化することができません。つまり、データの機密性を確保できるのです。

ログ管理ツール

ログ管理ツールは、システムやアプリケーションが出力するログを一元的に収集・管理し、セキュリティ上の問題を検知するためのツールです。

コンピュータシステムを運用していると、オペレーティングシステムやアプリケーションから大量のログが出力されます。これらのログには、システムの動作状況やユーザーの操作履歴などが記録されています。

ログ管理ツールを使えば、これらのログを一箇所に集めて管理できるため、分析がしやすくなります。

セキュリティ管理体制の構築

セキュリティ管理体制の構築に重要なポイントは以下のとおりです。

- 情報資産の分類

- リスクを想定

- リスクへの対応策

- リスク対応策の実施

上記のポイントを把握してセキュリティ管理体制を構築すると、より安全なものにできます。

情報資産の分類

情報資産の分類は企業が持つさまざまな情報を適切に管理することが、セキュリティ対策を講じるために重要です。情報資産には、企業の人事情報、システムのIDやパスワード情報、プログラムソースコード、商品の仕入先や販売先情報、生産計画、ブランドや企業イメージ、技術ノウハウや特許情報などが含まれます。

情報資産の管理方法としては、情報資産管理台帳での管理、セキュリティポリシーの設定や使用の管理、従業員への教育などがあげられます。情報セキュリティ対策は、情報資産を情報漏えいや紛失・ウイルス感染などから守るために行われます。

また、情報セキュリティ対策の具体的な方法としては、無停電電源装置の導入、セキュリティ性の高いシステムの導入、ソフトウェアの最新化、従業員のパスワード管理、アクセス履歴の可視化と管理、適切なバックアップの取得なども重要です。情報資産の分類とその管理方法、情報セキュリティ対策の基本的な要素と具体的な方法について理解し、適切な対策を講じましょう。

リスクを想定

セキュリティ管理体制の構築におけるリスクを想定する際には、情報セキュリティリスク分析が重要です。リスク分析表を活用し、リスクの種類や発生原因、影響度合い、発生確率、対策の内容と責任者などを明確にしましょう。

また、人的セキュリティ対策も重要であり、情報漏えいの事例から人的要因によるリスクを考慮する必要があります。情報セキュリティ管理者の配置、セキュリティポリシーの策定、PDCAサイクルの適用などが重要な手法です。

リスクへの対応策

セキュリティ管理体制のリスクへの対応策は以下のとおりです。

- リスク回避:リスクの発生を避けるために、リスクの要因を取り除くか、活動や事物を削減します。

- リスク低減:リスクの影響や発生確率を減らすために、脆弱性に対処したり、対策を実施します。

- リスク移転:リスクを他者に移すことで対応し、保険の活用や情報資産の管理委託などが含まれます。

- リスク保有(受容):低頻度もしくは軽微なリスクを受け入れるか、リスクと引き換えとなる利便を勘案して受け入れます。

さらに、情報セキュリティ管理責任者の役割や組織体制の整備、情報セキュリティポリシーの策定、リスクアセスメントの実施などが重要です。情報セキュリティ体制を構築する際には、リスクアセスメントを行い、最新の信頼できるガイドラインを参考にすることや、外部のコンサルタントに専門的な意見を求めることが推奨されています。

リスク対応策の実施

セキュリティ管理体制のリスク対応策の実施については、以下の方法があげられます。

- リスクアセスメントの実施:リスクを特定し、適切な管理策や対策を優先順位付けし、評価します。

- 情報セキュリティ管理責任者の役割:情報セキュリティ管理責任者は対策の実施、社内の指導、事故や緊急時への対応指示を行います。

- 組織体制の整備:セキュリティ統括組織やインシデント対応組織などを整備し、適切な人材による安全管理策を確立します。

- リスク対応の実施:リスク回避、リスク低減、リスク移転、リスク保有(受容)の方法に基づいて、適切な対応策を実施します。

セキュリティ体制の構築は、日々変化するリスクに対応するため、リスクアセスメントを定期的に実施し、最新のガイドラインを参考にすることが推奨されています。

セキュリティ管理の実施方法

セキュリティ管理の実施方法は以下のとおりです。

- セキュリティポリシーの策定

- セキュリティ監査と評価

上記の方法を実施することで、より適切なセキュリティ管理につながります。

セキュリティポリシーの策定

情報セキュリティポリシーの策定とは、情報セキュリティポリシーは企業や組織において実施する情報セキュリティ対策の方針や行動指針のことです。

情報セキュリティポリシーの目的は、企業の情報資産を情報セキュリティの脅威から守ることであり、その導入や運用を通して社員や職員の情報セキュリティに対する意識の向上を図ることが重要です。

セキュリティポリシーの策定にあたっては、基本方針、対策基準、実施手順の3つで構成されることが一般的であり、PDCAサイクルを回して課題を見つけ、改善していきましょう。具体的な取り組み例としては、セキュリティポリシーの策定や組織内ルールなどを記載したマニュアルの整備などがあげられます。

セキュリティ監査と評価

セキュリティ監査は、組織の情報システムにおけるセキュリティ対策の実施と機能を評価するプロセスです。

監査では、セキュリティルールや組織のガイドラインに基づいて、セキュリティ対策の実施と機能を確認します。具体的には、セキュリティホールの発見や洗い出し、脆弱性の分析、重要なデータの保存方法の妥当性などが技術的側面から監査されます。

セキュリティ監査の評価基準は、総合評価や脆弱性評価などが範囲です。

情報セキュリティ監査は、組織が保有する情報資産を守るために正しく対策がとられているかを第三者的な視点でチェックし、情報セキュリティマネジメントシステムの構築と運用が重要とされています。

まとめ:セキュリティ管理ツールは企業にとって不可欠

ここまでセキュリティ管理について基本的な情報や管理体制の構築、具体的な実施方法などを解説しました。

セキュリティ管理を適切に行うことで、自社の情報漏洩を防ぐことができて顧客からの信頼も高まります。長く事業を安定して運営していくためにはセキュリティ管理体制の構築は重要です。

セキュリティ管理に関して悩んだ場合は、専門の開発会社に任せる方法もあります。

中でもおすすめはJiteraです。

Jiteraの強みは、特許取得済みの開発自動化プラットフォーム「JITERA」とハイブリッド型開発を得意とする世界中のハイスキルエンジニアがそろっている点です。

JITERAは、ソフトウェア開発のプロセスを自動化し、開発工数・期間の大幅な削減を実現します。

また、同社はグローバル人材登用によるハイスキルエンジニア集団に日本語で依頼ができるため、高品質な開発を提供している企業です。

興味のある方は、ぜひ利用を検討してみてください。

メールマガジン登録

メールマガジン登録