キーロガーは、コンピューターの入力を記憶するソフトウェアまたはハードウェアのことです。

キーロガーは、入力を記憶するため便利なものではあるものの、一部では悪用される可能性があるため、危険なものでもあります。

この記事では、キーロガーの対策や検出方法、ほかにも駆除方法などを解説しています。

この記事を読んで、キーロガーがどういうものなのかを知り、適切な対策が取れるようになるための参考としてください。

現役のシステムエンジニアとして10年程度のキャリアがあります。 Webシステム開発を中心に、バックエンドからフロントエンドまで幅広く対応してきました。 最近はAIやノーコードツールも触っています。

キーロガーとは

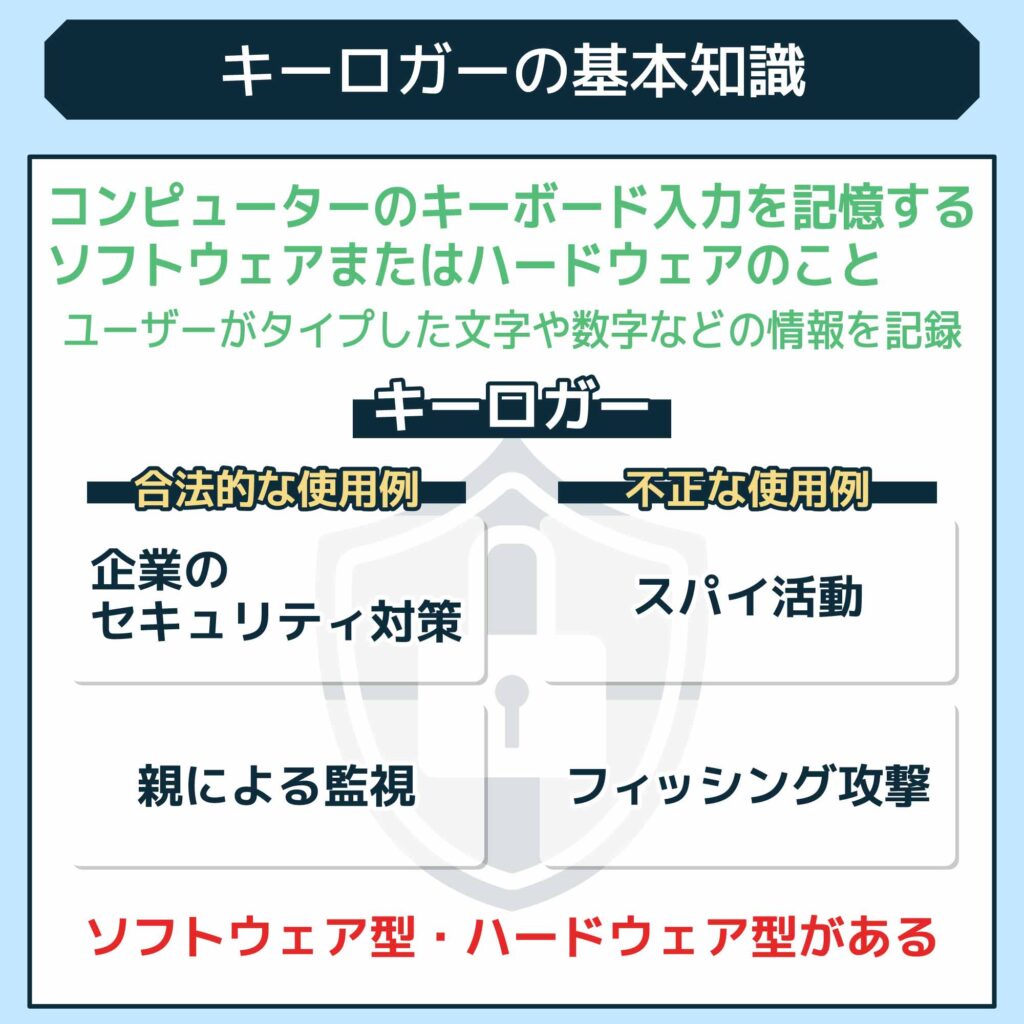

キーロガーとは、コンピューターのキーボード入力を記憶するソフトウェアまたはハードウェアのことです。

キーロガーを使用すれば、ユーザーがタイプした文字や数字、そのほかの情報が記録されます。

キーロガーは合法的な目的で使用される場合がほとんどですが、一部では不正な目的で使用されることもあるため、注意が必要です。

キーロガーの合法的な使用例は以下のとおりです。

- 企業のセキュリティ対策

- 親による監視

企業が社内のセキュリティポリシー遵守を監視するために、キーロガーを使用することがあります。また、子供のコンピューター使用を監視するために、親がキーロガーを使用することも合法的な使用例の1つです。

次に、不正な使用例は、以下のとおりです。

- スパイ活動

- フィッシング攻撃

個人のプライバシーを侵害する目的で、パスワードやクレジットカード情報などの機密情報を盗むために使用されることがあります。また、キーロガーをメールの添付ファイルやダウンロード可能なファイルとして配布し、ユーザーのデバイスに侵入させることがあります。

このように、キーロガーはキーボードの入力を記憶できるため便利な機能ではありますが、一方で、不正な目的で利用されることもあるため、注意が必要です。

キーロガーの種類

キーロガーは、コンピューターやスマートフォンの入力を記録するソフトウェアまたはハードウェアだということが分かりました。では、キーロガーにはどのような種類があるのでしょうか。

キーロガーの種類は以下の2つです。

- ソフトウェア型

- ハードウェア型

以下ではキーロガーの種類についてわかりやすく解説します。

ソフトウェア型

ソフトウェア型のキーロガーは、コンピュターのOSにインストルーされるプログラムやマルウェアの一形態で、ユーザーのキーボード入力を記録するものです。

以下は、そのおもな種類をまとめたものです。

| 種類 | 説明 |

| カーネル型 | OSのカーネルレベルで動作し、システムコールやAPIを利用してキーストロークを記録します。非常に高い権限で動作するため、検出が困難であり、多くのセキュリティソフトウェアを迂回することができます。 |

| APIベース | 特定のAPI関数(例:GetKeystroke())をフックすることでキーストロークをキャプチャします。ユーザーがキーボードから入力すると、この情報がキーロガーによってインターセプトされ、記録されます。 |

| フォームグラバー型 | Webブラウザやアプリケーションのフォームに入力されたデータを記録することを目的としています。これはおもに、ログイン情報やクレジットカード情報など、機密性の高い情報をターゲットにします。 |

| メモリインジェクション型 | ほかのプログラムのメモリ空間にコードを注入し、そのプログラムを介してキーストロークを記録します。 |

| ブラウザ拡張機能型 | 特定の悪意のあるブラウザ拡張機能は、ユーザーのブラウザ活動を監視し、Webサイト上で入力されたすべてのテキストを記録することが可能です。これは通常、フィッシング攻撃や個人情報の盗難に利用されます。 |

ソフトウェア型キーロガーは、その隠蔽性と広範囲なターゲットにより特に危険ですが、適切な予防措置とセキュリティ対策によりリスクを軽減することができます。

ハードウェア型

ハードウェア型キーロガーは、物理的なデバイスとしてコンピュータのキーボードとコンピュータ本体の間、またはキーボード内部に接続されることで、キーストロークを記録します。

このタイプのキーロガーはソフトウェア型と異なり、マルウェアスキャンやアンチウイルスプログラムによって検出されることはありません。

以下は、そのおもな種類をまとめたものです。

| 種類 | 説明 |

| キーボードライン型 | キーボードのケーブルとコンピュータの間に接続される、小さなデバイスタイプのキーロガーです。外見上はUSBまたはPS/2のアダプタのように見えることが多く、キーボードからのデータをキャプチャして内部メモリに保存します。 |

| USBキーロガー | キーボードとコンピュータの間のUSBポートに接続されます。外見は通常のUSBドライブに似ており、キーストロークを内蔵メモリに記録します。これらは取り付けが容易であり、容易に移動も可能です。 |

| キーボード内部型 | キーボードの内部に組み込まれており、キーボード自体がキーストロークを記録します。検出が非常に困難であり、キーボードを分解しない限り発見することはほとんど不可能です。 |

| ワイヤレススニファー型 | ワイヤレスキーボードを使用している場合、ワイヤレス信号をキャプチャすることでキーストロークを盗聴するデバイスがあります。これらは信号を傍受し、解読することで情報を取得します。 |

ハードウェア型キーロガーはその隠蔽性から、特に公共の場や起業環境など、セキュリティが重要視される場合でのリスクが高まるものが多いです。

キーロガーの検出と駆除方法と対策

ここまで、キーロガー対策についてみてきました。次に、キーロガーの検出と駆除方法、対策について詳しくみていきましょう。

キーロガーの検出・駆除方法と、その後の対策の流れは以下のとおりです。

- キーロガー対策の準備

- 検出する

- 駆除対応をする

- 対策を強化する

- 継続的にモニタリングする

以下ではそれぞれについてわかりやすく解説します。

1. キーロガー対策の準備

まずは、信頼性のあるセキュリティソフトウェアを選定してインストールしましょう。セキュリティソフトの選定は特に重要で、キーロガー対策に強い製品を選ぶことをおすすめします。

また、インストール後は、必ず最新の状態にアップデートしておくことも重要です。最新の脅威に対応できるよう、ウイルス定義ファイルなども最新の状態にしておきましょう。

2. 検出する

インストールしたセキュリティソフトウェアで、コンピュータ全体のフルスキャンを実行します。

フルスキャンによって、システム内に潜むキーロガーやその他のマルウェアを検出できます。フルスキャンは週に1回程度実施するとよいでしょう。

その他にも以下のような方法でキーロガーの脅威を検出できます。

- タスクマネージャーで不審なプロセスをチェックする

- レジストリエディタで不審なエントリを確認する

- ネットワークトラフィックを監視し、不審な通信を検出する

- ハードウェアキーロガーの場合、物理的な接続を確認する

定期的な検出作業を行うことで、早期発見・早期対応が可能になります。セキュリティソフトとこれらの検出方法を組み合わせて、効果的にキーロガーの脅威を検出しましょう。

3. 駆除対応をする

セキュリティソフトがキーロガーを検出した場合は、指示に従って駆除を行います。

多くの場合、セキュリティソフトが自動的に駆除を行いますが、手動での削除が必要なこともあります。

駆除が完了したら、コンピュータを再起動し、再度セキュリティスキャンを実行して、キーロガーが完全に駆除されたことを確認しましょう。 また、万が一に備えて、重要なデータはバックアップを取っておくことをおすすめします。

4. 対策を強化する

駆除が完了したら、再感染を防ぐために対策を強化しましょう。セキュリティソフトのリアルタイム保護機能を有効にすることで、新たな脅威の侵入をリアルタイムで防止できます。

その他にも以下のような対策も有効です。

- 不要なソフトウェアや拡張機能を削除し、攻撃対象を減らす

- 強力なパスワードを設定し、定期的に変更する

- 二要素認証を有効にし、アカウントのセキュリティを高める

- 暗号化ソフトを導入し、重要なファイルを保護する

- 不審なメールの添付ファイルやリンクを開かないよう注意する

包括的なセキュリティ対策を講じることで、キーロガーだけでなく、さまざまな脅威からデバイスを保護できます。特に、リアルタイム保護機能は重要な防御線となることを覚えておきましょう。

5. 継続的にモニタリングする

キーロガー対策は一度で終わりではありません。定期的なセキュリティチェックとソフトウェアの更新をして、継続的にモニタリングすることが重要です。

信頼できるアンチウイルス及びアンチマルウェアソフトウェアを使用して、定期的にシステムをスキャンします。定期的なシステムのスキャンは、既知のキーロガーやそのほかのマルウェアを検出でき、削除が可能です。

また、定期的にOSのパッチや更新プログラムを適用することで、セキュリティの脆弱性が修正され、システムの安全性の向上が可能です。

すべてのアプリケーションやソフトウェアを最新バージョンに更新することが重要で、特に、Webブラウザやオフィススイートなど、頻繁に使用されるソフトウェアは定期的な更新が強く推奨されているという点を覚えておきましょう。

ほかにも、サードパーティ性のドライバやプログラムも定期的に更新するのも有効な手法の1つです。定期的に更新しておけば、不正なアクセスや攻撃からの保護を強化できるでしょう。

【Windows用】おすすめのキーロガー対策用ソフトウェア

ここでは、Window 10にてキーロガー対策におすすめソフトウェアを3つ、紹介します。

- Norton 360

- Bitdefender

- TotalAV

| ソフトウェア名 | 料金 | 特徴 |

| Norton 360 | 年間4,780円~ | ウイルス対策、クラウドバックアップ、VPN |

| Bitdefender | 年間3,429円~ | リアルタイムスキャン、盗難防止、自動隔離 |

| TotalAV | 年間29ドル~ | ウイルス対策、パフォーマンス最適化 |

それぞれのソフトウェアを比較しながら、どのソフトウェアが扱いやすかの参考にしてください。

Norton 360

ノートン360は、Windowsなどのマルウェア対策や、PCの最適化、データのオンラインバックアップ、フリーWi-Fi接続時における金融機関レベルの暗号化などを行うセキュリティソフトです。

ノートン360には、単体でも提供されているノートンセキュアVPNが含まれています。

ノートンセキュアVPN(仮想プライベートネットワーク)を経由することで、公共のフリーWi-Fiなどセキュリティ上危険の多い環境でも安心してオンラインに繋ぐことができます。

ノートン360は、Windows 10 S に対応しており、ノートン セキュリティユニバーサル Windows プラットフォームアプリが含まれます。

Bitdefender

Bitdefender(ビットディフェンダー)は、ルーマニアのSOFTWIN社が開発・販売するアンチウイルスソフトウェアです。

Bitdefender(ビットディフェンダー)は、ルーマニアのSOFTWIN社が開発・販売するアンチウイルスソフトウェアです。

コンピューターやデバイスをリアルタイムでスキャンし、ウイルス・トロイの木馬・ワームなどの悪意のあるソフトウェアから保護します。

ファイル、メール、Webなどで検出された脅威を自動的に隔離または削除することができます。

Bitdefenderの盗難対策ツールは優秀で、紛失したデバイスの現在地を正確に特定できます。また、デバイスを遠隔からロックしたりデータを消去したりすることもできます。

Bitdefenderは、Windows・Mac OS・Androidデバイスを安全に保ち、パフォーマンスとバッテリー寿命に妥協しません。

安全なオンライン取引、盗難防止&紛失防止ツールでオンラインの世界を守ります。

TotalAV

TotalAVは、ウイルスやマルウェア・スパイウェア・ランサムウェア・アドウェアなどから保護するウイルス対策ソフトです。

コンピュータのフォルダをスキャンして、迷惑ファイルや不要なデータを削除するディスククリーナーや、リアルタイム保護やウェブサイトブロックなどの機能が特徴的です。

ほかにも、バッテリー寿命やメモリ容量などのデバイスのパフォーマンスを改善する機能やアドセンス広告ブロックやパスワード管理などのセキュリティ機能があるのも魅力の1つでしょう。

【Mac用】おすすめのキーロガー対策用ソフトウェア

次に、Macにおすすめソフトウェアを3つ、紹介します。

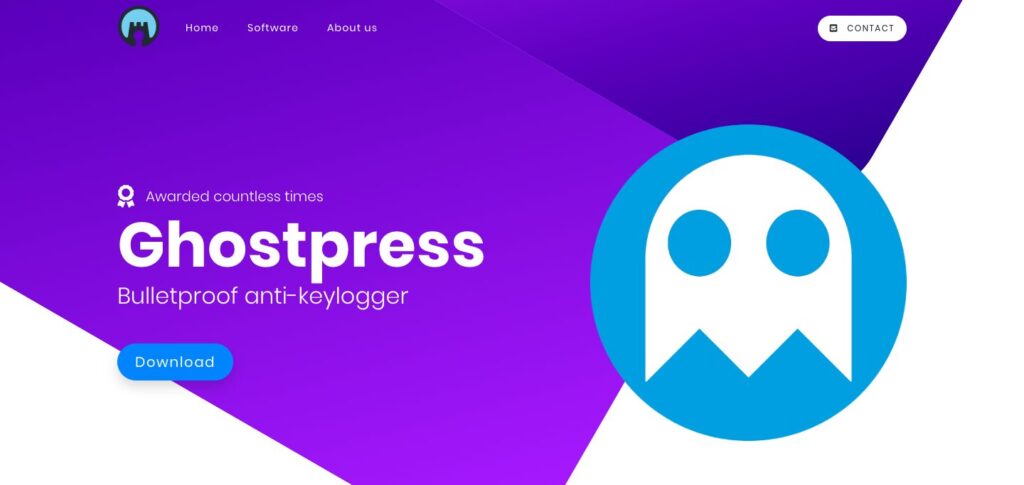

- Ghostpress

- KeyScrambler

- Zemana AntiLogger Free

| ソフトウェア名 | 料金 | 特徴 |

| Ghostpress | 無料 | 使用方法が簡単、キーストロークキャプチャ防止 |

| KeyScrambler | 無料版あり 有料版は年間29.99ドル~ |

ブラウザ上入力文字暗号化、パスワード保護 |

| Zemana AntiLogger Free | 無料版あり 有料版は年間4,326円~ |

リアルタイム監視、ユーザー名/パスワード保護 |

Macを愛用している人は、これらのソフトウェアの特徴をみながら、使いやすいものを選ぶとよいでしょう。

Ghostpress

Ghostpress は、キーロガー対策のソフトウェアです。インストール不要で使用でき、キーロガーに察知されることなく文字入力が可能です。

また、Ghostpress は、悪意のあるソフトウェアがキーボード操作をキャプチャするのを防ぎます。使用方法やセットアップが簡単で、キーストロークがキャプチャされるのを防げる点が特徴です。

KeyScrambler

KeyScramblerは、ブラウザー上で入力された文字を暗号化して送信するセキュリティツールです。

パスワードを不正に読み取るプログラムに対抗するために使用されます。

KeyScramblerは、16年間にわたって専門家やブロガー、世界中のユーザーによってテストされ、使用されているソフトウェアです。

Zemana AntiLogger Free

Zemana AntiLogger は、あらゆる種類のロガーからシステムを保護するソフトウェアです。マルウェアがユーザー名やパスワードを盗むことを防ぎ、リアルタイムで PC を監視します。

Zemana AntiLogger の無料デモ版は、ソフトウェアユーザーであれば誰でもダウンロードできます。ただし、一部の機能は制限される点には注意しましょう。

【キーロガー対策】スマホ・タブレット

ここまで、おもに PCのおすすめなキーロガー対策ソフトウェアをみてきました。では、スマホやタブレットでは、どのような対策を取ればよいのでしょうか。

ここでは、以下の項目に分けて、スマートフォンやタブレットでのキーロガ対策を解説します。

- システムとアプリケーションの安全性を確保する

- セキュリティ機能を活用する

- 不審なリンクや添付ファイルを開かない

- 定期的なデバイスの監視

- ネットワークセキュリティを強化する

- リモート管理とデータ保護に気を付ける

これらの項目の内容を理解して、PCだけでなく、スマートフォンやタブレットの対策もしっかりとしていきましょう。

システムとアプリケーションの安全性を確保する

システムとアプリケーションの安全性を確保するためには、OSやアプリを常に最新状態に保ち、公式ストアからのみアプリをダウンロードすることが重要です。

AppleやGoogleは、定期的にOSのアップデートをリリースし、セキュリティの脆弱性を修正しています。常に最新バージョンにアップデートすることで、既知の脆弱性を修正し、セキュリティの向上が期待できます。

また、アプリは、App Storeからのみダウンロードしてインストールすることが重要なポイントです。App Storeのアプリは、Appleによって厳格に審査されており、安全性が確保されているのがその理由です。

Androidの場合も、Google Playストアからのみアプリをダウンロードしてインストールするのは有効な手段です。Google Playストアのアプリは、セキュリティが確保されており、不正なアプリのリスクが低くなります。

さらに、アプリのインストール時および実行に要求される権限を慎重に確認し、不必要な権限を持つアプリを避けるようにしましょう。

特に、キーボード入力に関する権限を持つアプリには注意が必要です。キーロガーは、キーボード入力の権限を必要とするため、不必要な権限を許可しないことでリスクを減らせます。

セキュリティ機能を活用する

セキュリティ機能を活用することも大切です。セキュリティソフトウェアをインストールし、デバイスの暗号化や標準のセキュリティ機能を活用して、データを保護します。

iPhoneの場合、iOSには、Touch ID・Face ID・パスコードロック・システム全体の暗号化など、多層のセキュリティ機能が組み込まれています。これらの機能を有効にすれば、デバイスのアクセス制限が可能です。

Androidの場合、Google Play Protectを有効にすることで、Googleが提供するデバイスセキュリティサービスが利用できます。これは、アプリのスキャン・不正なアプリの検出、および不正なアプリの削除を行います。

また、デバイスの暗号化機能を利用することも有効な手段のひとつです。iPhoneやAndroidで提供されている機能を活用してセキュリティ対策を強化しましょう。

不審なリンクや添付ファイルを開かない

不審なリンクや添付ファイルを開かないことは、基本的なセキュリティ対策です。不審なメールやメッセージに含まれるリンクやファイルを開くことは避け、フィッシング詐欺から身を守ります。

特に、メールやメッセージで送られてきたリンクや添付ファイルは注意が必要です。これは、フィッシング攻撃やマルウェアが、キーロガーをデバイスにインストールする可能性があるためです。

不用意にファイルを開かないようにすれば、キーロガーやその他の悪意あるプログラムからコンピューターを保護できるでしょう。

定期的なデバイスの監視

定期的なデバイスの監視も忘れずに行いましょう。定期的にデバイスのセキュリティスキャンを実施し、異常がないか確認します。

デバイスの設定やアプリケーションのアクティビティを定期的にチェックし、不審な動作や許可されていないアクセスがないかを確認するのも重要です。

キーロガーが動作していると、デバイスのパフォーマンスが低下したり、バッテリー消費量が増加したりすることがあります。デバイスのパフォーマンスやバッテリー消費量に異常がないか、定期的に監視しましょう。

ネットワークセキュリティを強化する

ネットワークセキュリティを強化するためには、公共WiFiの利用を控え、VPNを活用して安全な通信を確保します。これにより、ネットワークを介した攻撃を防ぎます。

パブリックWi-Fiネットワークはセキュリティリスクが高いため、可能な限り使用を避けるのも、対策として有効です。個人のホットスポットやVPNを使用することで、セキュアな接続を確保できます。

パブリックWi-Fiネットワークを使用する場合は、VPNを使用して通信を暗号化し、セキュリティを確保しましょう。

リモート管理とデータ保護に気を付ける

リモート管理とデータ保護に気を付けることも重要です。

リモートワイプ機能を有効にし、デバイスが紛失した際に遠隔でデータを消去できるようにします。また、クラウドバックアップを活用して、データの安全性を確保します。

ちなみに、iPhoneのリモートワイプ機能を有効にしておくことで、デバイスが紛失または盗難にあった場合に、リモートでのデータ消去が可能です。

重要なデータはクラウドバックアップなどを利用して、定期的にバックアップを取っておくことも重要です。万が一のときにいつでもデータを消去できるよう、日ごろから備えておきましょう。

【キーロガー対策】USB

ここまで、スマートフォンやタブレットでのキーロガー対策をみてきました。次に、USBキーロガーとその対策方法を見ていきましょう。

ここでは、以下の項目に分けて、USBキーロガーの検出方法やその対策を解説します。

- USBキーロガーの検出方法

- ハードウェアキーロガー対策

USBキーロガーについて深く理解し、その対策もみていきましょう。

USBキーロガーの検出方法

USBキーロガーは、USBポートに挿入される小さなデバイスであり、キーボードとコンピュータ間の通信を監視して入力された情報を記録するものです。

以下は、USBキーロガーを検出するいくつかの方法です。

- デバイスの物理的な検出

- セキュリティソフトウェアの使用

- USBデバイスの監視

- 物理的な検査

以下ではそれぞれの対策についてわかりやすく紹介します。

デバイスの物理的な検出

USBキーロガーは、USBポートに挿入されているため、物理的にデバイスを見つけることができます。

PCのUSBポートや延長ケーブルに異常な装置が接続されている場合、それがUSBキーロガーかもしれません。

USBポートや延長ケーブルに不自然な装置が接続されていないか定期的に確認するのがおすすめです。

セキュリティソフトウェアの使用

一部のセキュリティソフトウェアは、USBキーロガーを検出する機能が搭載されています。

これらのソフトウェアを使用すれば、USBポートに接続されたデバイスをスキャンし、不審なデバイスの特定が可能です。

USBデバイスの監視

一部のシステム管理ツールやUSB監視ソフトウェアを使用して、USBポートに接続されたデバイスの監視ができます。

これらのツールを使用すれば、USBポートへの接続履歴や接続されたデバイスの種類の確認が可能です。

物理的な検査

USBロガーは通常、小さなデバイスであるため、見つけることが容易ではありません。

このため、PCの周辺を物理的に検査し、不審なデバイスやケーブルが接続されていないかを確認することで、USBロガーを見つけることができるでしょう。

ハードウェアキーロガー対策

ハードウェアキーロガーは、キーボードとコンピュータ間に挿入される物理デバイスであり、キーボードの入力を記録します。

これらのデバイスを検出するためには、おもに以下のような対策が有効です。

- 定期的に物理的な検査を実施する

- セキュリティソフトウェアの使用

- USBデバイスの監視

- BIOS/UEFIのパスワード保護

- 端末の物理的なセキュリティ

- セキュリティ意識の向上

定期的に物理的な検査を実施する

定期的にコンピュータや周辺機器を物理的に検査し、不審なデバイスが接続されていないかを確認します。

USBポートやPS/2ポートに接続された不明なデバイスを見つけた場合は、それを取り外し、その動作を調査するのが有効です。

セキュリティソフトウェアの使用

一部のセキュリティソフトウェアは、ハードウェアキーロガーを検出する機能を搭載しています。

これらのソフトウェアを使用して、コンピュータのUSBポートやPS/2ポートに接続されたデバイスをスキャンすることで、不審な装置の検出が可能です。

USBデバイスの監視

USBポートに接続されたデバイスを監視するためのソフトウェアを使用して、不審なUSBデバイスを検出するのは、有効な対策です。

これらのソフトウェアは、USBポートのへの接続履歴や接続されたデバイスの種類を確認することができるでしょう。

BIOS/UEFIのパスワード保護

コンピュータのBIOSまたはUEFI設定で、起動時にパスワードを要求するように設定します。

この設定を行えば、不正なデバイスからの起動が防止され、ハードウェアキーロガーの動作の制限が可能です。

端末の物理的なセキュリティ

コンピュータや周辺機器を物理的に保護するための対策を実施します。

たとえば、施錠可能な机やキャビネットにコンピュータを収束し、不正なアクセスを防止する、などです。

セキュリティ意識の向上

ハードウェアキーロガーの存在や検出方法について、従業員やユーザーに教育を行うのも有効な方法です。

セキュリティ意識の向上は、ハードウェアキーロガーなどのセキュリティリスクに対する、最初の防衛線となるでしょう。

キーロガーの危険性

ここまではキーロガーの基本をみてきました。それでは、キーロガーには、どのような危険性があるのでしょうか。

ここでは、以下の項目に分けて、キーロガーの危険性を解説します。

- 個人情報の漏洩

- 会社や組織におけるセキュリティ

キーロガーの危険性を理解して、自社での予防や対策の参考にしてください。

個人情報が漏洩する可能性がある

キーロガーの存在がもたらす危険性は非常に高く、特に個人情報の漏洩に関して、多くの問題を引き起こす可能性があります。キーロガーが不正に利用されることで、おもに以下のようなリスクが生じます。

- 個人情報の盗難

- 金融情報の漏洩

- ログイン情報の漏洩

- 機密情報の漏洩

- 法的責任と信頼の喪失

以下ではそれぞれについて紹介します。

個人情報の盗難

キーロガーによって記録された情報には、氏名・住所・電話番号・電子メールアドレスなどの個人識別情報(PI)が含まれることが多いです。これらの情報が悪意ある第三者の手に渡ることで、個人のプライバシーが侵害されるだけでなく、詐欺やアイデンティティ盗用のリスクが生じるでしょう。

金融情報の漏洩

オンラインバンキングやショッピング時に入力されるクレジットカード番号・銀行口座情報・パスワードなどもキーロガーによって記録される可能性があります。この情報が漏洩してしまうと、不正な取引や金銭的損失に繋がることもあるでしょう。

ログイン情報の漏洩

ソーシャルメディア・電子メール・職場のアカウントなど、さまざまなオンラインサービスへのログイン情報が盗まれることで、不正アクセスやアカウントの乗っ取りが発生する可能性があります。アカウント乗っ取られてしまうと、更なる情報漏洩・名誉毀損・そのほかの損害が引き起こされることが考えられるでしょう。

法的責任と信頼の喪失

企業でキーロガーが使用される場合、重要な業務情報・機密文書・商談の詳細などが漏洩するリスクがあります。これら情報が競合他社に漏れてしまうと、ビジネスに甚大な損害を与える可能性があるでしょう。

個人または、企業がキーロガーによる情報漏洩の被害者になると、顧客やパートナーの信頼を失うことにつながります。また、情報保護に関する法律違反にもなることもあり、この場合、法的な責任問われる可能性もあるでしょう。

会社や組織におけるセキュリティ脅威になる

キーロガーは会社や組織のセキュリティにとって大きな脅威をもたらします。キーロガーによる情報漏洩は、組織の機密情報を危険に晒し、ビジネスの継続性や信頼性に深刻な影響を及ぼす可能性があるでしょう。

以下は、キーロガーが会社や組織のセキュリティに与える具体的な危険性です。

- 機密情報の漏洩

- 法的問題及び規制違反

- 信頼性と評判の損失

- サイバーセキュリティーへの追加投資

- 内部関係の悪化

それぞれについて説明します。

機密情報の漏洩

キーロガーを利用すれば、組織の機密情報を盗み出すことが可能です。これには、製品開発に関する情報・財務情報・戦略計画・顧客リスト・取引先情報などがあります。

こうした情報が競合他社や悪意ある第三者の手に渡ると、組織にとって計り知れない損害を引き起こす可能性があるでしょう。

法的問題及び規制違反

多くの国や地域で、個人情報の保護に関する厳格な規制が設けられています。

キーロガーによる情報漏洩が発生すると、これらの法律や規制に違反することになり、罰金や訴訟、さらには事業ライセンスの損失につながることになるでしょう。

信頼性と評判の損失

情報漏洩は、顧客やビジネスパートナーの信頼を著しく損ないます。

特に、顧客データの漏洩が発覚した場合、その企業の評判に対するダメージは回避が困難です。

企業の信頼を損ねることは、顧客の流出・取引のキャンセル・新規ビジネス獲得の困難を招く可能性があります。

サイバーセキュリティーへの追加投資

情報漏洩が発生した際には、その穴を埋めるために更なるセキュリティ対策やシステムの強化が必要になることがあります。

これには大幅な追加投資が必要となり、ほか事業活動への資金の配分を圧迫することになりかねません。

内部関係の悪化

従業員や関係者がキーロガーを意図的に使用した場合、組織内の信頼関係が崩れる可能性があります。

信頼関係が崩れてしまうと、働く環境の質が低下し、全体の業績に影響を及ぼす可能性もあるでしょう。

まとめ:キーロガー対策は全てのデバイスでしっかり行いましょう

キーロガーは、コンピュータのキーボード入力を記憶するソフトウェアまたはハードウェアのことです。

入力の記録ができる便利な機能ではあるものの、一部では不正な目的で使用されることがあります。特に、個人情報の漏洩に関しては、多くの問題を引き起こす可能性があるため、注意が必要です。

このようなキーロガーの対策の1つに、安全なパスワード管理があります。また、コンピュータのフルスキャンを実行すれば、キーロガーの検出が可能です。

コンピュータに大きな脅威を与えかねないキーロガーですが、セキュリティの知見を持った担当者がいない場合など、自社での対策が難しいこともあります。

Jiteraは、キーロガーを含むセキュリティの専門知識を持っており、企業のセキュリティニーズに応じた適切なアドバイスを提供します。

キーロガーに関して、わからないことや不明な点があれば、株式会社Jiteraへご相談ください。